Merancang keamanan sistem login mikrotik dari serangan exploit

Mikrotik Exploit adalah teknik atau metode menggunakan atau memanfaatkan kode program untuk menyerang keamanan Router

Mikrotik exploit merupakan metode untuk mengeksploitasi kelemahan keamanan dalam sistem RouterOS, baik secara legal untuk uji penetrasi maupun secara ilegal oleh pihak yang berniat jahat. Teknik exploit ini umumnya digunakan untuk mengidentifikasi celah keamanan yang dapat dimanfaatkan untuk mendapatkan akses atau bahkan kontrol penuh terhadap sistem. Menurut Setiyadi (2017), banyak peneliti keamanan menggunakan teknik exploit sebagai bagian dari uji coba penetrasi untuk memastikan ketahanan sistem terhadap ancaman eksternal.

Bagaimana Mikrotik Exploit Berfungsi?

Dalam praktiknya, exploit pada sistem Mikrotik sering ditujukan untuk memperoleh hak akses superuser atau akses penuh terhadap router. Prosesnya melibatkan pemanfaatan celah keamanan yang ditemukan di sistem target. Pada umumnya, pelaku serangan memulai dengan mencari kelemahan pada lapisan dasar sistem, seperti port default yang terbuka atau protokol yang tidak terenkripsi. Setelah celah ditemukan, exploit dijalankan, dan jika berhasil, pelaku mendapatkan akses yang lebih dalam untuk mengontrol atau memodifikasi sistem sesuai keinginan.

Kasus Exploit Mikrotik dan Pembaruan Keamanan

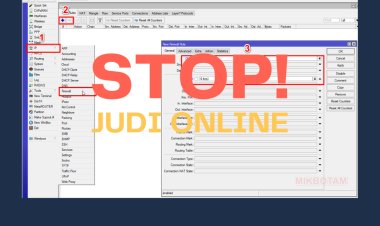

Serangan exploit pada perangkat Mikrotik sempat menjadi tren pada tahun 2018, terutama pada versi RouterOS sebelum 6.42. Untungnya, Mikrotik telah merilis patch keamanan di versi terbaru untuk mengatasi celah ini. Namun, banyak pengguna baru Mikrotik yang masih menggunakan versi lama atau tidak memahami pentingnya pengaturan keamanan dasar. Salah satu langkah awal yang direkomendasikan adalah mengubah port default yang digunakan untuk mengakses Mikrotik, seperti port API, API-SSL, FTP, SSH, TELNET, WINBOX, dan WWW.

Layanan dan Port Mikrotik yang Rentan Eksploitasi

Berikut adalah beberapa layanan utama pada Mikrotik beserta port yang umum digunakan dan langkah-langkah keamanan yang perlu diambil:

- API (Port 8728): Digunakan untuk membuat aplikasi kustom yang terhubung dengan router, memerlukan perlindungan ekstra karena memungkinkan akses data dan konfigurasi router.

- API-SSL (Port 8729): Mirip dengan API tetapi lebih aman karena menggunakan sertifikat SSL. Port ini penting untuk integrasi yang aman antara aplikasi kustom dan router.

- FTP (Port 21): Layanan untuk transfer file seperti backup. Sebaiknya hanya diaktifkan saat diperlukan.

- SSH (Port 22): Untuk akses remote dengan enkripsi, lebih aman dibandingkan TELNET.

- TELNET (Port 23): Fungsinya serupa SSH tetapi tidak dienkripsi, sehingga lebih rentan terhadap serangan.

- WINBOX (Port 8291): Aplikasi GUI untuk konfigurasi router. Sebaiknya batasi akses ke IP yang dikenal.

- WWW (Port 80): Mengizinkan akses web ke router, rentan tanpa enkripsi. Versi amannya adalah WWW-SSL yang menggunakan port HTTPS (443).

Keamanan Router Mikrotik: Tips Menghindari Eksploitasi Sistem yang Efektif

Sebagian besar masalah keamanan pada perangkat Mikrotik sering kali terjadi karena pengaturan yang kurang diperhatikan atau tidak diawasi sama sekali. Salah satu contoh yang sering diabaikan adalah penggunaan kredensial login yang sama untuk semua perangkat. Kebiasaan ini sangat berbahaya, terutama bagi administrator jaringan yang menangani banyak router. Dengan hanya satu username dan password yang digunakan di seluruh perangkat, jika ada satu saja router yang tereksploitasi, seluruh jaringan pun akan rentan terhadap akses tidak sah.

Tips Keamanan untuk Router Mikrotik

Untuk meningkatkan keamanan jaringan, salah satu langkah yang dianjurkan adalah mengganti port default pada layanan yang terbuka untuk akses umum. "Kelemahan sistem keamanan pada jaringan dapat dimanfaatkan pihak tidak bertanggung jawab untuk mengakses dan memodifikasi konfigurasi yang merugikan,". Oleh karena itu, penting bagi administrator jaringan untuk memahami risiko yang ada dan mengambil langkah-langkah keamanan, termasuk pembaruan perangkat lunak secara berkala, pengaturan firewall, dan penggantian kata sandi.

Banyak kasus eksploitasi router Mikrotik disebabkan oleh konfigurasi keamanan yang kurang tepat, aturan akses yang longgar, dan jeda maintenance yang terlalu lama. Sebagai tindakan pencegahan, administrator perlu meningkatkan kewaspadaan terhadap pengaturan jaringan dan memastikan bahwa konfigurasi keamanan diperbarui sesuai rekomendasi terkini.

Tips Pengaturan User Login untuk Keamanan Mikrotik

Untuk meminimalisir risiko, sangat disarankan agar administrator membuat login yang unik untuk setiap perangkat atau kelompok perangkat. Hal ini juga membantu dalam proses identifikasi perangkat ketika dibutuhkan. Contoh penerapan yang bisa diikuti adalah dengan memberikan nama user berdasarkan lokasi perangkat, seperti berikut:

- Username: KecTanJung254

- Password: J4y4Kit4

Dengan metode ini, administrator dapat dengan mudah mengetahui lokasi router berdasarkan username. Jika terjadi exploit pada router tersebut, misalnya di Kecamatan Tanjung, maka dampaknya hanya akan terbatas pada area tersebut saja, dan administrator bisa segera mengambil tindakan.

Potensi Bahaya Eksploitasi Jika Kredensial Terekspos

Jika seseorang berhasil melakukan exploit terhadap router dan mendapatkan akses penuh, ia bisa mengendalikan perangkat Mikrotik dengan berbagai cara, seperti:

- Mematikan atau Mengubah Konfigurasi Port: Eksploitasi ini memungkinkan pelaku untuk menonaktifkan port-port tertentu pada router, yang akan membuat jaringan di area tersebut tidak bisa diakses. Biasanya, pelaku hanya akan menyisakan port internet dan mematikan port lainnya agar administrator menyadari adanya akses tak sah.

- Mengubah Username dan Password: Pelaku sering kali mengganti kredensial login agar akses tak sah tetap aman dari deteksi pemilik perangkat.

- Mengganti Port Service: Pelaku juga bisa mengganti port untuk akses Winbox, SSH, atau WWW sehingga administrator kesulitan melakukan login ke perangkat.

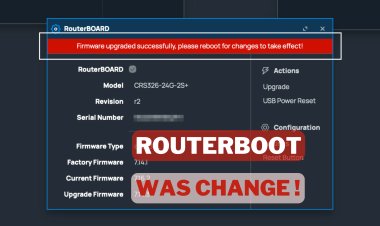

- Mengunci Bootloader Router: Pelaku yang mahir dapat mengaktifkan fitur Routerboot, yang mencegah proses reset fisik pada perangkat. Selain itu, Net Install juga tidak bisa digunakan jika bootloader terkunci.

Peringatan: Eksploitasi untuk mendapatkan keuntungan atau merusak perangkat orang lain sangat tidak disarankan karena memiliki konsekuensi hukum dan moral. Sebaiknya, gunakan kemampuan ini hanya untuk mengelola atau memulihkan perangkat milik sendiri atau dalam konteks yang sah seperti uji penetrasi keamanan.

Langkah Selanjutnya: Proteksi dan Mitigasi

Jika perangkat sudah terkena exploit, berikut ini adalah tindakan yang mungkin diambil oleh pihak tidak bertanggung jawab:

- Mematikan seluruh port kecuali port backbone,

- Mengganti username dan password,

- Mengunci Routerboot, dan

- Menyembunyikan port service yang umum.

Oleh karena itu, penting untuk memperhatikan keamanan sejak awal dan menerapkan langkah-langkah pencegahan seperti yang dijelaskan di atas. Untuk solusi lebih lanjut mengenai proteksi, mitigasi, dan solusi lengkap dari ancaman exploit pada router Mikrotik, simak artikel selanjutnya.